V dvanajstih letih uporabe tehnologije ta ni bila uporabljena za nadzor, kaj uporabnik počne z računalnikom, oziroma tudi ne za preprečevanje piratstva. Microsoftovi operacijski sistemi uporabljajo čip TPM za varen zagon, orodje BitLocker pa za šifriranje podatkov na trdem disku. Pomeni, da je pozitiven za uporabnika, saj je pomembnejši element v boju proti škodljivim kodam in kraji podatkov. Praksa do zdaj je bila, da se je uporabnik sam odločil, ali ga v svoji napravi aktivira ali ne, nova specifikacija »rešitev« pa predvideva, da bo aktiviran že med procesom izdelave naprave. Ni nujno, da bo uporabnik imel možnost čip izključiti, uporabniki starejših naprav pa bodo lahko imeli težave z novimi operacijskimi sistemi, saj je Microsoft specifikacijo sprejel in bodo delovanje čipa zahtevali prihodnji operacijski sistemi.

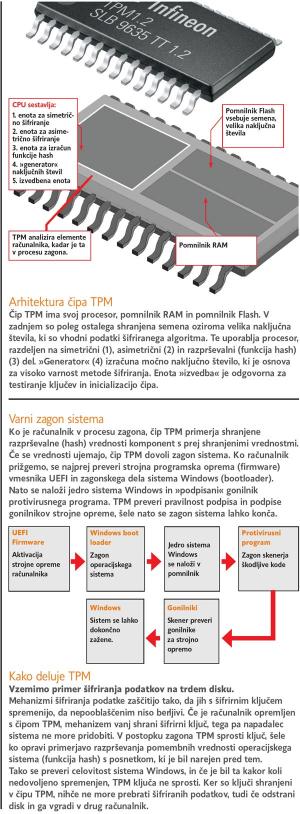

Uradno gre pri Microsoftovi odločitvi za zagotavljanje varnosti sistema. Sistem ni varen, če lahko heker vanj vdre, vdor pa lahko prepreči namenski varnosti čip, integriran na matični plošči računalnika. Čip TPM je majhen računalnik v računalniku, s svojim procesorjem, pomnilnikom RAM in vhodno/izhodnim vmesnikom z nalogo zagotavljanja garantirano varnih storitev sistemu. Čip na primer hrani šifrirne ključe, ki jih sistem uporablja za zaščito (šifriranje) podatkov na disku, prav tako potrjuje »identiteto« osnove (platforme) storitvam, ki niso del operacijskega sistema, in preverja, da naprave (njenega programskega dela) ni spremenil heker ali škodljiva koda. V praksi čip TPM v sodelovanju z UEFI zagotovi (popolnoma) varen zagon naprave. UEFI je kratica za razširljiv strojno-programski vmesnik, ki povezuje strojno (hardver) in programsko (softver) opremo v delujočo celoto. Je posodobitev bolj znanega Biosa oziroma njegova zamenjava, saj se leta 1982 nastali Bios počasi umika iz uporabe.

Obstoječa različica TPM 1.2 je z nami že lep čas, uporabljana varnostna mehanizma (RSA-2048 in SHA-1) pa veljata za zastarela. Namesto »stalno« vgrajenih varnostnih mehanizmov, ki lahko zastarijo, različica 2.0 prinaša prilagodljivost: uporabo več mehanizmov in tudi sposobnost prilagajanja napredku na tem področju. Tako bodo čipi TPM uporabni tudi v državah, kjer uporabljajo lastne varnostne mehanizme (Rusija, Kitajska). Spremenjen je tudi način uporabe šifrirnih ključev. Namesto uporabe dveh prej določenih ključev kot temelja za delovanje čipa TPM ta v različici 2.0 uporablja zelo velika naključna števila, semena, in je sposoben uporabiti te kot vhodne podatke matematičnih funkcij, da oblikuje šifrirne ključe za enkratno uporabo.

Kritike, ki jih je deležna nova različica, so povezane z načinom, kako bo ta vključena v naprave. Kot smo zapisali, je do zdaj uporabnik delovanje čipa aktiviral, če je to želel (opt-in), nova različica pa predvideva, da je čip že vključen. Ni pa jasno, ali ga bo uporabnik lahko izključil (opt-out) oziroma je to odvisno od izdelovalca naprave. Bo v napravo vključil »stikalo«, s katerim bo uporabnik lahko čip TPM izključil?

Moj mikro, januar – februar 2014 | Jan Kosmač