Različne varnostne tehnologije nam omogočajo zasebnost, ki jo nujno potrebujemo za nemoteno delo z računalniki, pisanje e-pošte, delo z e-bančnim računom, internetnimi nakupi, skratka vsemi stvarmi, ki jih pač lahko počnemo z našimi elektronskimi pomočniki. Z uporabo varnih povezav se izognemo omrežnim prisluhom, ki sicer nepooblaščenim osebam omogočajo prestrezanje informacij. Gesla v naši odsotnosti varujejo računalniške sisteme in programe pred nepooblaščenimi pristopi, protivirusni programi in programi za odkrivanje neželene programske opreme, pa nas opozarjajo pred morebitnimi vohunskimi programi.

PROGRAMI ZA BELEŽENJE TIPK

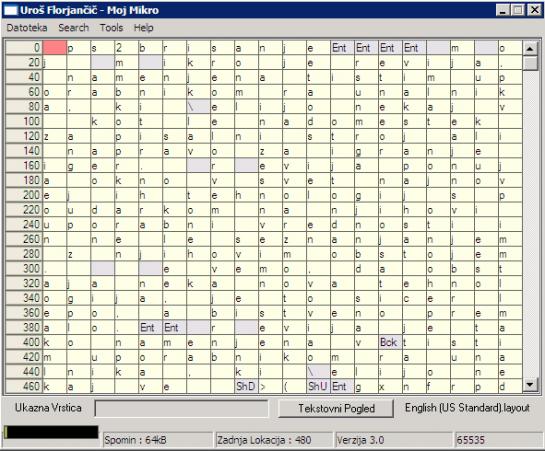

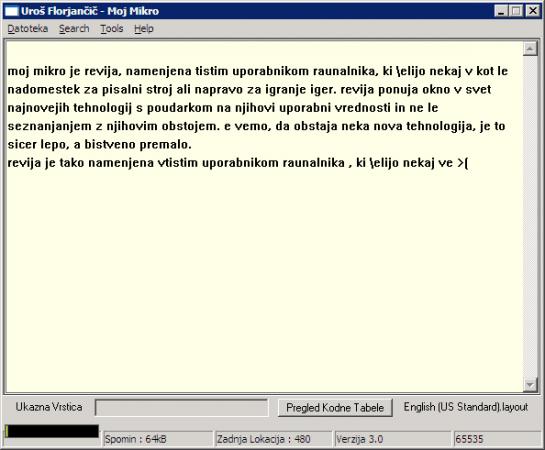

Skupina vohunskih programov, ki nas tukaj zanima, so programi za beleženje tipk (keyloggers). Ti spremljajo in pomnijo aktivnost tipkovnice, nekateri naprednejši pa imajo še dodatne funkcije, kot so evidentiranje datuma in ure trenutno aktivnega programa, sočasne uporabe več tipk ter periodično pošiljanje zbranih informacij na privzeti elektronski naslov. Nekateri na oddaljeno lokacijo pošiljajo tudi zvočne posnetke in sliko spletne kamere ali namizja računalnika.

Ponavadi so takšni programi sistemsko dokaj nezahtevni in ponujajo nekatere dokaj primitivne možnosti skrivanja pred napadenim uporabnikom, vendar jih lahko s protivirusnimi in programi za odkrivanje neželene programske opreme brez večjih težav odkrijemo in odstranimo. Če kljub sumu naša zaščitna programska oprema ni našla vsiljivca, si lahko pomagamo tudi z drugimi orodji, kot je Process Explorer (www.microsoft.com/technet/sysinternals/securityutilities.mspx). Ta nam omogoči vpogled v vse trenutno aktivne procese, ki se izvajajo v našem računalniku. Pomembno je tudi vedeti, da »vohun« za namestitev takšnega programa potrebuje fizični dostop do našega računalnika in ustrezna gesla za vstop v sistem. Veliko lahko torej za varnost naredimo, če imamo od vsega začetka popoln nadzor nad uporabo našega računalnika. Če je to v službi, se v času malice in odmorov odjavimo iz sistema, pravilo pa velja tudi za druge »tvegane« lokacije. Pozorni bodimo tudi na javno dostopnih računalnikih in vanje raje ne vpisujmo zaupnih informacij, kot so številke kreditnih kartic, gesla za dostop do e-bančnih računov, e-pošte in drugih storitev, z zlorabo katerih, bi nas nepridipravi lahko oškodovali.

Kot smo ugotovili, imajo programi za beleženje tipk kar nekaj pomanjkljivosti, ki vohunu otežujejo namestitev, žrtvi pa omogočajo lažjo zaznavo. Z vestno uporabo računalnika in občasnim nadzorom sistema se bomo gotovo izognili vdoru v svojo zasebnost.

NAPRAVE ZA BELEŽENJE TIPK

Če za programske različice vohljačev po dejavnosti uporabnika velja, da jih je treba pred uporabo namestiti, kar je lahko precej zahtevno, če vohun nima ustreznih gesel za dostop do sistema, pa se ta omejitev izniči ob uporabi strojnih vohljačev. To so male naprave, po videzu in velikosti enake raznim »adapterjem«, ki so s pojavom tipkovnic in mišk USB in PS/2 preplavili trg.

Torej na videz povsem nedolžna naprava, za namestitev katere potrebuje nepridiprav le nekaj sekund. Takšna naprava prestreza vse vnose tipkovnice in jih shrani za kasnejšo uporabo in obdelavo v nečedne namene.

KeeLogger Flash USB

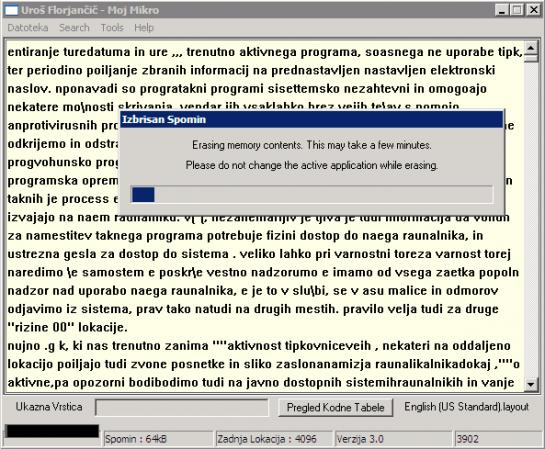

Proizvajalci te zanimive naprave trdijo, da je KeeLogger Flash USB najmanjša in »najpametnejša« tovrstna USB-naprava. Ob nakupu lahko izbiramo med modeloma, ki vsebujeta dva ali štiri megabajte pomnilniškega prostora. Morda se to na prvi pogled ne zdi veliko, ko pa se seznanimo z dejstvom, da dva megabajta velik pomnilnik zadostuje za zajem podatkov vnosa tipkovnice pri povprečnem uporabniku kar za obdobje enega leta, vidimo, da zadeva ni ravno amatersko usmerjena. Napravo odlikuje hiter dostop do zajetih podatkov, saj se ob pritisku že določene kombinacije tipk, na primer (A+B+C), USB-naprava spremeni v pravi USB-pomnilniški medij izbrane velikosti (2 ali 4 MB). Uporabnik tako vdelani pomnilnik vidi kot izmenljivi disk, na katerem je datoteka log.txt, ki vsebuje zajete vnose tipkovnice. Ko želi vohun napravo spet skriti pred »žrtvijo« in jo ponovno aktivirati za vohunjenje, uporabi funkcijo varnega odstranjevanja USB-strojne opreme. Pomnilniška enota bo tako za »napadeni« sistem ponovno nevidna in bo pridno opravljala svoje poslanstvo. Z nekaj truda je moč napravo naučiti tudi šumnikov, seveda pa jo je moč ob katerikoli priložnosti priključiti v drug računalnik in arhivirane podatke pregledati tam. Prednost ali slabost naprave, odvisno od tega, ali gledate s strani žrtve ali napadalca, je tudi v tem, da za razliko od programskih različic arhivira tudi vnose, ki smo jih naredili ob vstopu v BIOS, in deluje povsem neodvisno od uporabljenega operacijskega sistema. Tako tudi beleži vsa dostopna gesla do izbranega operacijskega sistema. Ker strojna oprema zgolj prestreza in beleži prenos podatkov med tipkovnico in računalnikom, je za programsko opremo nevidna, tako jo je z varnostnimi paketi nemogoče odkriti in onemogočiti. Namestitev in odstranitev sta izjemno preprosti in poleg nekaj sekund časa ne zahtevata posebnega znanja.

KeeLogger PS/2

Poslanstvo različice PS/2 se v osnovnih lastnostih ne razlikuje od USB-brata. Namestitev je prav tako preprosta, a v večini primerov zaradi uporabe protokola PS/2 zahteva ponovni zagon sistema. Za programski del povsem nevidna naprava prestreza in shranjuje aktivnost tipkovnice. V različici PS/2 s pomnilniškim prostorom ne moremo ravnati potratno, pa tudi trditi, da ga je premalo, ne bi bilo pošteno. Izbirati je moč med različicami s 64, 128 ali 256 KB pomnilnika. KeeLogger s 64 KB pomnilnika lahko shrani 65.000 vnosov.

Drugače kot pri USB-različici je tu za dostop do arhiva potrebna posebna programska oprema, ki jo dobimo ob nakupu naprave. Zanimivost programske opreme je izredno preprost prevod uporabniškega vmesnika v poljubni jezik. Z vnosom posebne kode napravi ukažemo, da ponovi vse shranjene vnose. Naprava nato simulira tipkovnico in v ustrezno programsko opremo prenese shranjene podatke; postopek lahko odvisno od količine in zasedenosti vdelanega pomnilnika traja tudi do nekaj minut. Po končani nalogi lahko podatke obdelujemo, po njih iščemo ključne besede, spletne ali elektronske naslove. Ko se prostor v PS/2 KeeLoggerju zapolni, se podatki še vedno shranjujejo, vendar se ob tem brišejo prvi vnosi.

KeeLogger PS/2 Pro

KeeLogger Pro ima prav vse funkcije KeeLoggerja, razlikujeta se le po možnosti vklopa funkcije PRO, ki omogoča tudi arhiviranje vnosov posebnih tipk, kot so ALT, CTRL, F1, F2 … Prav tako se arhivira natančna sekvenca izbranih tipko, tako da lahko vohun prebere, ali so bile določene tipke izbrane posamezno ali kot kombinacija. Ob uporabi funkcij KeyLogger Pro pa se vdelani spomin uporablja manj učinkovito in model s 64 KB pomnilnika v izvedbi PRO lahko shrani zgolj 22.000 vnosov. Z napravo upravljamo s posebnim geslom, na voljo pa so tri možnosti: vpis gesla in pritisk tipke vračalke (backspace) izbriše arhiv na napravi; s pritiskom tipke vnašalke (enter) napravi ukažemo, da v izbrani program prenese shranjeno vsebino; s preslednico (space) pa preklapljamo med različico PRO in navadno različico.

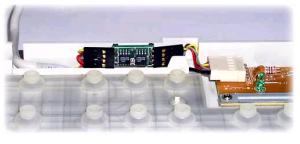

KeeLogger Modul

Če se želi vohun igrati pravega agenta 007 in se boji, da ga bo uporaba USB- ali PS/2-različice KeeLoggerja izdala, si lahko omisli vgradno različico. Vse funkcije KeeLogger Modula so identične različicama KeeLogger in KeeLogger Pro, seveda glede na izbrani modul. Razlika je le v tem, da se modul vdela v tipkovnico in je očem in programski opremi dejansko neviden. Takšna vdelava zahteva nekaj orodja in nekaj več kot le nekaj sekund časa. Potencialne žrtve so v tem primeru lahko domači uporabniki (mož nadzira ženo ali obratno), lahko pa nas v podjetju »napade« tudi sicer prijazen računalnikar, ki za naše podjetje opravlja računalniška vzdrževalna dela. Napadalec je lahko tudi sodelavec, zunanji izvajalec del, sorodnik ali »prijatelj«. Tako pridobljene podatke lahko izkoristijo proti nam ali našemu podjetju, lahko pa so tudi tržno zanimivi za konkurenco.

NASVETI IN OPOZORILA

Na opisane naprave bodimo pozorni predvsem takrat, ko sumimo, da nas želi kdo nadzirati. Tako pridobljeni podatki lahko tretji osebi omogočijo vpogled v vaše poslovno in osebno življenje, zaradi nepazljivosti lahko vohun preprosto izprazni vaš bančni račun, opravlja spletne nakupe z vašo kreditno kartico, vas izsiljuje s podatki o nedovoljeni romantični zvezi, ukrade poslovne podatke ... Nadzoruje vas lahko tudi vaš nadrejeni. Naprave pa lahko koristno uporabimo tudi sami: za morebiten nadzor nad otroci ali za izdelavo nekakšne rezervne kopije našega dela. Kakorkoli že, sem in tja je morda pametno pregledati tudi zunanjost sistema, če nanj ni morda priključen kak sodoben vohunski pripomoček.

Več podatkov o izbranih izdelkih lahko najdete na spletni strani www.keelog.com/, kjer lahko naprave tudi kupite. Če vas mika uporaba tovrstnih izdelkov, naj velja opozorilo, da imate veliko možnosti, da boste hote ali nehote storili kaznivo dejanje in tako stopili navzkriž z zakonom. Članek ni napisan kot pomoč pri uporabi tovrstnih naprav, temveč kot pomoč v boju proti njihovi uporabi in za obveščanje uporabnikov o potencialnih nevarnostih. Če niste prepričani, da vaš računalnik ne vsebuje opisane programske ali strojne opreme, vam v vaše dobro svetujemo posvet s strokovnjakom.

Za konec pa še namig, če ste eden tistih, ki ga nekdo nadzoruje, lahko to izkoristite tudi v svojo korist. Vohunu lahko tako posredujete prirejene informacije, z malce iznajdljivosti pa ga tudi zasačite pri dejanju.

Uroš Florjančič