Pametni telefoni, do neke mere pa tudi tablični računalniki, omogočajo globok vpogled v uporabnikovo zasebnost. Ne le zaradi vgrajene kamere ali dveh, temveč zaradi cele vrste tipal, mobilnosti in nenehne povezljivosti v internet. V nasprotju z računalnikom morebitnega napadalcu tu ne zanima ena, obremenilna fotografija, temveč tudi različne informacije v povezavi z njo. Na primer, natančno kje je bila fotografija posneta. Znanstveniki so že uspeli iz velikega števila na prvi pogled naključnih fotografij, ki jih je telefon redno tajno zajemal, izdelati panoramsko fotografijo, v kateri lahko povečujemo želene dele in iščemo koristne podatke.

Niso pa samo hekerji tisti, ki želijo čim več uporabnikovih podatkov, zanje se zanimajo tudi izdelovalci telefona in njegovi partnerji. En primer, čemu bi te podatke hoteli, je oglaševanje na podlagi sledenja vedenja uporabnika, ki ga je Apple ponovno uvedel skupaj s sistemom iOS6. V ta namen si je Apple izmislil nov identifikator IDFA, ki nedvoumno (unikatno) poveže vsakega uporabnika z napravo. Deluje kot piškotek in nenehno spremlja uporabo aplikacij ter spletno brskanje za namene ciljanega oglaševanja. Mimogrede, izključite ga lahko v nastavitvah. Na podlagi podatkov o vedenju uporabnika, ki jih indikator zbere, strežnik za posredovanje oglasov izbere takšnega, za katerega obstaja največja verjetnost, da se bo uporabnik nanj odzval.

Kdor misli, da sta pametni telefon in njegova kamera zaščitena z varnostnim konceptom sistema Android, je v zmoti. Ta namreč temelji na dveh stebrih. Uporabnik mora pred nameščanjem vsake aplikacije potrditi, da se strinja z dostopom do sistemskih virov, ki jih ta zahteva. In aplikacije so bolj ali manj med seboj ločene. Za vohunske aplikacije je pomembno, da ostanejo prikrite. Sum lahko sproži zahteva do preveč virov ali pa nerazumljivo velik podatkovni promet, ko aplikacija pošilja na strežnik v internet pridobljene podatke. Obojemu se lahko izognemo. Škodljiva aplikacija Soundcomber zahteva le dovoljenje za snemanje zvoka, zato se lahko »prikriva« kot pretežno neškodljiva. Snema zvok, govor uporabnika, in iz njega izlušči številke, te pa pošlje v internet, tako da zažene spletni brskalnik z natančno določenim spletnim naslovom. Tak postopek ne zahteva avtorizacije, zato lahko ta aplikacija opravlja svojo nalogo, ne da bi med namestitvijo zahtevala dostop do omrežja. Spletni naslov (URL) vsebuje »pridobljene« številke, ki se tako skoraj v celoti tajno prenesejo v internet, količina prometa pa je zanemarljivo majhna. To je en način. Pri drugem aplikacija Soundcomber pridobljene podatke v internet pošlje prek druge škodljive aplikacije, trojanskega konja, ki je okužil uporabnikovo napravo. Trojanec ima dostop do interneta in lahko pošlje podatke, ki mi jih pošlje vohunska aplikacija. Tako lahko vohunski program v internet pošlje fotografije kamere in ostane na mobilni napravi sorazmerno skrit.

Nista pa kamera in mikrofon edini tipali, s katerima lahko naprava vohuni za uporabnikom. Zelo natančno tipalo pospeška je mogoče uporabiti za ugotavljanje, kaj uporabnik tipka na tipkovnici računalnika, kar je bilo dokazano z enim od raziskovalnih projektov. Če telefon leži na isti površini kot tipkovnica, lahko »sprejema« vibracije, ki nastanejo pri tipkanju. Uporabne podatke, menda gre za 80-odstotno zanesljivost, pridobijo z analizo frekvence ponavljanja tresljajev in smeri, iz katere ti prihajajo.

Posebno skrb zbujajoča pa je aplikacija PlaceRaider, plod raziskovalnega projekta, ki sta ga skupaj izvedli Univerza v Indiani in Center ameriške mornarice (US Naval Surface Warfare). Ugrabljen telefon periodično snema fotografije svoje okolice (v tem primeru vsaki dve sekundi), ne da bi uporabnik to opazil. Aplikacija pregleda fotografije, pri čemer uporablja zmogljivost telefona, in odstrani fotografije, ki niso primerne. Na primer so preosvetljene ali pa je fotoaparat posnel več enakih. Uporabne »naključne« fotografije pošlje na internetni strežnik, kjer jih programska oprema analizira, poišče ista posneta mesta ali predmete in zloži v panoramsko fotografijo. To lahko po mili volji povečujemo, iščemo zanimive predmete, ki bi jih lahko tat odnesel, ali pa le številko kreditne kartice, ki je ležala na mizi. Na srečo ta aplikacija deluje le v nadzorovanem laboratorijskem okolju.

Kako se zaščititi: Nikoli ne moremo biti preveč previdni. Uporabniki Applovih naprav so manj na udaru, saj Apple nadzira aplikacije (preverja tudi, zakaj mora neka aplikacija delovati v ozadju) in je tako manjša verjetnost, da bi se v tržnici našel vohunski program, pa tudi okužba s škodljivimi kodami je manj verjetna. Druga pesem je, če napravo odklenete in nanjo nameščate aplikacije iz vseh mogočih virov ali pa ste uporabnik sistema Android. Predlog za te je, da nameščajo le aplikacije iz zaupanja vrednih virov in so pozorni na sistemske vire, ki jih te zahtevajo. Če ne želite, da bi na primer aplikacija, ki ima dostop do fotoaparata, fotografije pošiljala v internet, izberite tako, ki ne zahteva dostopa do omrežja. Predvsem pa morajo biti uporabniki naprav s sistemom Android previdni, da se ne okužijo s škodljivo kodo, ki je lahko sama po sebi vohunski program ali pa deluje kot vmesna aplikacija, ki posreduje podatke na prvi pogled neškodljive aplikacije naprej v internet. Ni odveč tudi redno preverjati podatkovnega prometa naprave, kajti v teh podatkih se lahko skriva sum, da je naprava okužena z aplikacijami, ki brez vašega privoljenja ali strinjanja pošiljajo podatke v internet. In pa: aplikacije, ki jih ne potrebujete več, izbrišite iz naprave. Tako na njej ne bo več velikega števila aplikacij, nadzor nad delovanjem naprav pa bo zato enostavnejši.

Manj verjetni vohun

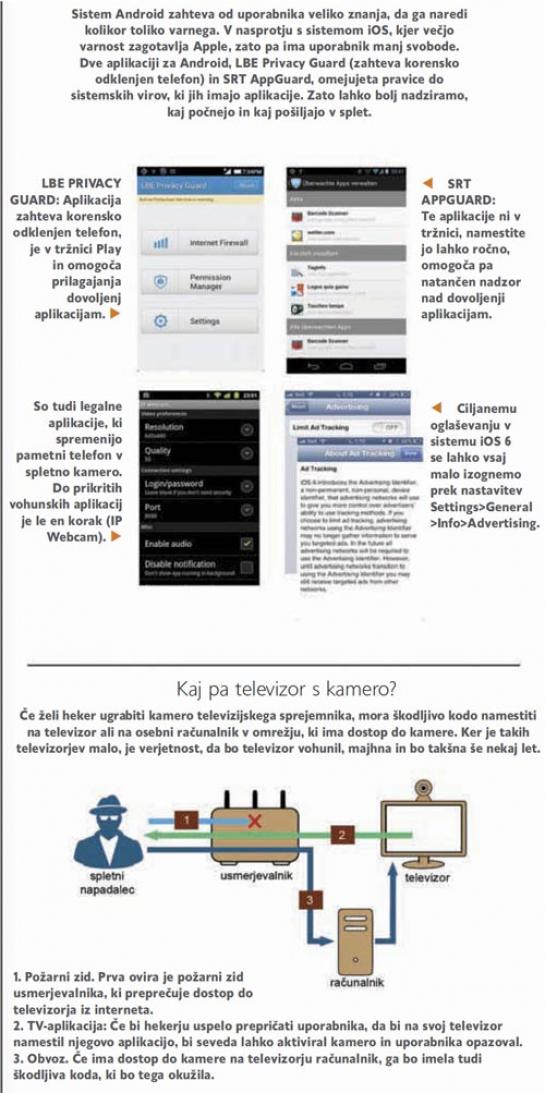

Vsaka naprava s kamero in dostopom v omrežje je lahko potencialni »vohun«. V teoriji tudi pametni televizor, opremljen s kamero. Teh je za zdaj malo, v prihodnje jih pričakujemo več, saj si proizvajalci veliko obetajo od videokomunikacije prek televizijskega zaslona in pa od upravljanja televizorja s pomočjo telesnih kretenj. Praktično pa je to za zdaj še manj verjetno. Namreč heker, ki bi kaj takega hotel storiti, bi moral najprej napisati specifično aplikacijo natančno za določen tip televizorja, nato pa še prepričati lastnike teh, da to prenesejo iz tržnice televizijskih aplikacij. Pametni televizorji namreč niso standardizirani, hkrati pa tudi niso univerzalne naprave, kot so računalniki, pametni telefoni in tablice, pa tudi po zmogljivosti se ne morejo kosati z njimi. Za zdaj nam televizorji s kamero še niso nevarni. Kako pa bo v prihodnje? To pa je že druga zgodba.

Marjan Kodelja, Moj mikro Marec April 2013