Botnet Mariposa, ki je obsegal 12,7 milijona unikatnih IP-številk okuženih računalnikov, so njegovi upravljavci izkoristili za napade na uporabnike socialnih omrežij ter storitev spletne e-pošte in okužbo njihovih računalnikov. Iz okuženih računalnikov so nato ukradli večje število digitalnih identitet ter gesel, skupaj z bančnimi in drugimi podatki. Okuženo omrežje je bilo razširjeno v 190-ih državah sveta, varnostni strokovnjaki ter organi pregona pa so njegovo delovanje zaustavili 23. decembra 2009.

Omrežje Mariposa, ki je eno največjih botnet omrežij v računalniški zgodovini, so varnostni strokovnjaki podjetij Defence Intelligence, Panda Security ter Georgia Tech Information Security Center odkrili maja 2009. S pridobivanjem podatkov o omrežju, njegovih upravljavcih in okuženih računalnikih so začeli nemudoma in se povezali tako z lokalnimi kot tudi mednarodnimi organi pregona spletnega kriminala, sodelovala je agencija FBI. Kljub izklopu omrežja tik pred koncem leta 2009, so se njegovi upravljavci skrivali pred roko pravice, a so jih oblasti v začetku marca našle in prijele. Vodja omrežja z vzdevkoma “Netkairo” ter “hamlet1917”, kot tudi njegova najožja sodelavca, znana pod vzdevkoma “Ostiator” in “Johnyloleante”, bodo tako v prihodnjih mesecih privedeni pred sodišče, kjer jim bodo sodili za več spletnih kriminalnih dejanj.

Večino lanskega leta so raziskovalci odkrivali zakonitosti delovanja omrežja Mariposa ter preučevali njegove komunikacijske kanale, prek katerih so upravljavci prenašali ukaze in podatke iz in na okužene računalnike. Računalniki, t. i. zombiji, so bili okuženi z vrsto naprednih škodljivih kod, ki so vsebovale programe za beleženje tipkanja, bančne trojance ter programe za oddaljen dostop. Upravljavci omrežja so le-to izkoristili za pridobitev digitalnih identitet uporabnikov, njihovih finančnih podatkov in podatkov bančnih kartic, hkrati pa so se z omrežjem Mariposa še dodatno okoristili. Dele omrežja so kot računalnike, ki so služili za različne spletne napade, prodajali naprej hekerjem, nanje so nameščali orodne vrstice brskalnikov, ki plačujejo za ogled oglasov, preprodajali so tudi finančne podatke uporabnikov in z njihovih računov opravljali različne mednarodne transakcije. Za širjenje okužb računalnikov so se napadalci posluževali omrežij za izmenjavo datotek (P2P), USB-ključkov in spletne klepetalnice MSN.

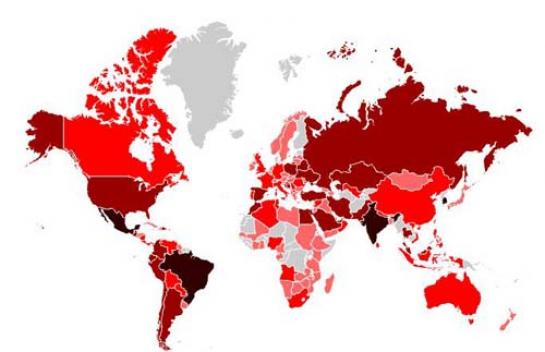

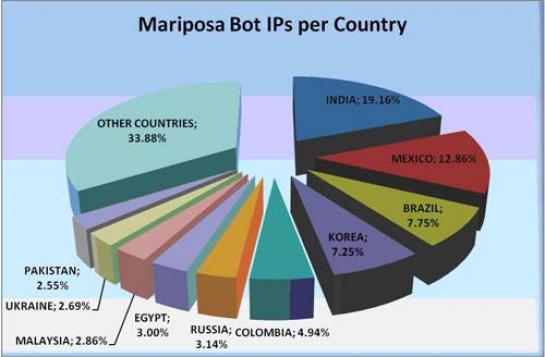

Omrežje Mariposa je bilo razvejano po vsem svetu, največ okuženih računalnikov pa so zabeležili v mestih Seul (5,36 odstotkov), Bombay (4,45 odstotkov) ter New Delhi (4,27 odstotkov). V lokacijskem poročilu o okužbah je navedenih kar 31.901 mest po svetu. Med državami z največ okuženimi računalniki iz botneta Mariposa prednjači Indija (19,14 odstotkov vseh okužb), sledita pa ji Mehika (12,85odstotkov) in Brazilija (7,74 odstotkov).

Zgodba z omrežjem Mariposa očitno še ni zaključena. Podjetje Defence Intelligence je letos že doživelo več napadov DDoS, katerih namen je bil prekinitev povezave s spletom. Eden izmed napadov, ki so očitni povračilni ukrepi hekerjev, je bil celo tako obsežen, da je dodobra ohromil enega izmed ponudnikov storitev dostopa do interneta (CDmon), zato so njegovi uporabniki več ur ostali brez povezave v splet.