Odkrili so e-poštni sporočili, poslani dne 11. novembra in 8. novembra z naslova {BLOCKED}a.2011@gmail.com, ki sta bili prvenstveno namenjeni izraelski vladi. Eno od teh e-poštnih sporočil je bilo poslano na 294 e-poštnih naslovov. Medtem ko je bila večina e-poštnih sporočil poslana izraelski vladi na e-poštne naslove z domeno »mfa.gov.il«, »idf.gov.il« in »mod.gov.il«, jih je bilo znatno število poslanih tudi vladi ZDA na e-poštne naslove z domeno »state.gov«. Ciljani so bili tudi ameriški vladni e-poštni naslovi z domenama »senate.gov« in »house.gov«. E-poštna sporočila so bila poslana tudi na e-poštne naslove z domeno »usaid.gov«.

Seznam ciljev je obsegal tudi vlado Združenega kraljestva (fco.gov.uk), Turčije (mfa.gov.tr), Slovenije (gov.si), Makedonije, Nove Zelandije in Latvije. Ciljana sta bila tudi BBC (bbc.co.uk) in Office of the Quartet Representative (quartetrep.org).

Pomembno je poudariti, da čeprav so odkrili, da je bila ta e pošta poslana na navedene ciljne e poštne naslove, nimajo nobenega podatka o tem, koliko jih je prejelo ali odprlo zlonamerno priponko.

E-poštna sporočila imajo pripeto datoteko .RAR z izvršljivo datoteko, ki se poskuša predstaviti kot dokument.

Z raziskavo so ugotovili, da je zlonamerna programska oprema podpisana z neveljavnim potrdilom. Po zagonu odpre slepilni dokument in v ciljni sistem namesti Xtreme RAT. Zlonamerna programska oprema se povezuje z naslednjimi URL-ji:

• {BLOCKED}t.cable-modem.org

• {BLOCKED}f.blogsite.org

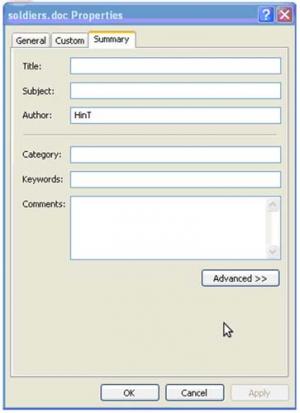

Slepilni dokument vsebuje članek z novičarskega spletnega mesta DEBKA. Vendar pa metapodatki dokumenta vsebujejo zanimiv namig.

Kot so zapisali pri Normanu, dokument vsebuje metapodatke, ki nakazujejo njegovega avtorja. Brian Krebs je izsledil nekatere od teh vzdevkov v objavah v spletnih forumih.

Osredotočili so se na vzdevek »HinT«, ker trije do zdaj dokumentirani strežniki za ukazovanje in nadzor, ki so del te kampanje – hint.{BLOCKED}o.org, hint1.{BLOCKED}o.org in hint{BLOCKED}.com – vsebujejo »hint«.

Odkrili so, da je bila domena hint{BLOCKED}.org uporabljena v spletnih forumih v objavah uporabnika »aert«, kar je še eden od v preteklosti dokumentiranih vzdevkov. Ta uporabnik je v svojih objavah pisal tudi o različnih vrstah zlonamerne programske opreme, vključno z DarkComet in Xtreme RAT.

Še več, »aert« je v svojih objavah pisal o izmenjavi blaga in storitev, vendar si je v tem forumu na koncu prislužil negativno oceno zaradi nezadostnega zaupanja.

Ti novi napadi so pomenljivi, ker kažejo, da napadalci širijo svoje cilje in tudi sodelujejo v hekerskih forumih. Prav tako dokazujejo, da je mogoče s standardno zlonamerno programsko opremo uspešno izvesti ciljane napade.

Kaže, da ta kampanja še zdaleč ni končana. Motivi napadalcev so še vedno skrivnost, saj so napadi izvršeni na različne cilje v številnih državah.